13 outils de cybersécurité IA pour une protection plus efficace en 2022

Pour les petites et grandes entreprises, il est essentiel de considérer la cybersécurité comme une priorité absolue. Cybersécurité est un enjeu crucial pour les entreprises, et pourtant il reste l'un des plus difficiles à traiter.

Il existe de nombreuses façons de sécuriser votre entreprise, mais l'une des meilleures consiste à utiliser des outils d'IA. L'IA peut vous aider à identifier les menaces de sécurité avant qu'elles ne surviennent, et elle peut également vous aider à résoudre les problèmes qui pourraient survenir.

Dans cette optique, nous avons répertorié les meilleurs outils de cybersécurité IA qui peuvent garantir que votre entreprise est toujours protégée contre les attaques malveillantes.

Sophos vous permet d'installer un agent local sur chaque PC ou Mac nécessitant une protection. Et il contrôle tous les paramètres à partir d'un tableau de bord Web. Étant donné que le service informatique maintient la sécurité à distance dans un contexte commercial, cela est parfaitement logique. Il y a une limite de trois installations par abonnement.

Le tableau de bord Web est l'endroit où toute la configuration et la journalisation ont lieu. Compte tenu des débuts de l'entreprise du produit, cela a beaucoup de sens. Les équipes informatiques contrôlent l'antiviral à partir d'une interface centralisée, plutôt que de compter sur du personnel inexpérimenté pour faire fonctionner les choses. Le tableau de bord affiche tous les appareils que vous avez sécurisés, chacun avec un numéro signifiant les notifications non lues.

Pour plus d'informations et les choix de configuration, sélectionnez n'importe quel appareil ou cliquez sur Ajouter un appareil pour ajouter une protection à un autre PC ou Mac. Vous pouvez soit cliquer pour le télécharger et l'installer sur votre ordinateur existant, soit copier un lien pour le partager avec d'autres. Il installe Sophos et relie l'installation à votre compte pour la gestion à distance dans les deux cas.

Lorsque vous choisissez un appareil, un écran avec cinq onglets apparaît : État, Historique, Protection, Filtrage Web et Confidentialité. La protection antivirus, la protection Web, la protection contre les ransomwares, la protection de la vie privée et la détection du trafic malveillant sont les cinq composants de protection représentés sur la page État.

Dans l'onglet Historique, vous pouvez afficher un enregistrement de tout ce que Sophos a fait pour vous protéger, ainsi que filtrer par type d'événement. La protection de la webcam est la seule fonctionnalité de l'onglet Confidentialité et le filtrage Web vous permet de personnaliser le système de contrôle parental.

Même pour une personne qui ne dirige pas d'entreprise, cela vous permet de configurer la sécurité de tout ami ou membre de la famille et de gérer tous les problèmes sans avoir à leur rendre visite ou à essayer de leur en parler par téléphone.

💡 Lecture recommandée

SolarWinds est un leader dans le développement de logiciels de gestion informatique. L'un de ses produits les plus importants est le moniteur de performances réseau SolarWinds (NPM). Ce système est dédié au suivi de la santé des appareils en réseau. Les équipements réseau, tels que les routeurs et les commutateurs, les terminaux, tels que les terminaux, les ordinateurs de bureau et les appareils mobiles, ainsi que les équipements de bureau, tels que les imprimantes, font partie du matériel surveillé par SolarWinds NPM. La procédure de surveillance continue collecte des données à des fins de dépannage.

Avec un logiciel de surveillance de réseau économique et facile à utiliser comme Solarwi, vous pouvez réduire les interruptions de réseau et découvrir, diagnostiquer et réparer rapidement les problèmes de performances du réseau. Vous pouvez obtenir un dépannage réseau sophistiqué pour les services sur site, hybrides et cloud avec SolarWinds Network Performance Monitor (NPM), qui comprend une analyse critique étape par étape de l'itinéraire.

Le NPM propose un tableau de bord avec des fonctionnalités étendues qui vous permettent de personnaliser les vues de vos données réseau et de filtrer les événements signalés par le système. Il s'agit d'un système extrêmement adaptable qui peut gérer n'importe quelle taille de réseau. Le package NPM est autonome.

Les processus de travail de Network Performance Monitor sont basés sur le protocole de surveillance de réseau simple. Il s'agit d'une norme de l'industrie du réseau qui exige que chaque appareil ait une application agent installée. Dans le cadre de son micrologiciel, chaque appareil pouvant se connecter à un réseau aura déjà un agent SNMP installé. Le Network Performance Monitor offre le contrôleur central requis par SNMP.

Bien que vous puissiez être tenté d'utiliser Network Performance Monitor sur un petit réseau, ses capacités sont mieux adaptées aux réseaux moyens à grands. Ses fonctionnalités et visualisations supplémentaires amélioreront considérablement l'efficacité de la gestion du réseau et la stabilité du réseau pour les grands réseaux complexes.

GoTo Resolve est une solution d'assistance à distance et de gestion des services qui permet aux équipes informatiques d'accéder à distance et de dépanner les appareils des utilisateurs finaux, quel que soit leur emplacement.

GoTo Resolve est conçu pour aider les équipes informatiques à améliorer leur efficacité et à réduire le temps nécessaire à la résolution des problèmes techniques. Il vise à fournir une solution complète d'assistance à distance qui simplifie le processus de gestion et de dépannage des appareils des utilisateurs finaux.

La plate-forme de gestion informatique de GoTo présente une architecture de sécurité conçue pour protéger le réseau et les données d'une organisation. Cela inclut l'authentification multifacteur, le chiffrement et les mises à jour de sécurité régulières pour protéger les systèmes contre les menaces potentielles.

La plate-forme offre également des fonctionnalités de surveillance et de création de rapports pour aider les équipes informatiques à rester informées et à répondre rapidement aux problèmes de sécurité potentiels. Dans l'ensemble, l'architecture de sécurité de la plateforme GoTo IT Management vise à fournir une solution complète et sécurisée permettant aux organisations de gérer et de protéger leurs systèmes informatiques.

Perimeter 81 est une solution de cybersécurité réseau de premier plan pour les entreprises du monde entier, offrant un accès à distance sécurisé et des capacités réseau via un cloud multi-locataire extrêmement évolutif. Perimeter 81 est la solution de sécurité réseau préférée de milliers d'organisations, allant des petites entreprises aux grandes entreprises. Perimeter 81 s'interface facilement avec les principaux fournisseurs de services cloud, vous permettant de protéger les ressources cloud et sur site.

Avec la plate-forme d'administration cloud tout-en-un de Perimeter 81, vous pouvez simplement migrer vos ressources vers le cloud, contrôler l'accès des membres de l'équipe de n'importe où et recevoir des informations sur le réseau. Vous pouvez sécuriser et gérer votre réseau en quelques clics grâce à des fonctionnalités telles que Firewall as a Service, Device Posture Check, Web Filtering, etc.

Vos collaborateurs – et personne d'autre – peuvent accéder au réseau interne de votre entreprise grâce aux serveurs dédiés et aux adresses IP dont il dispose. En d'autres termes, personne ne pourra accéder à ces ressources à moins d'être connecté à un serveur VPN dédié, protégeant ainsi vos données sensibles contre tout accès non autorisé.

La sécurité d'un compte VPN est renforcée par une authentification à deux facteurs. Et, en ce qui concerne les entreprises, vous devez utiliser autant de niveaux de protection que possible. Et assurément, Perimeter 81 peut vous aider. Lors de l'utilisation de Perimeter 81, il existe plusieurs façons de déployer l'authentification à deux facteurs. Vos employés peuvent prouver leur identité en recevant un code de sécurité distinctif par SMS ou notification push, en tapant la séquence de numéros unique Google Authenticator ou en utilisant l'application Duo Security très pratique lors de la connexion à leur compte.

Vipre protège à la fois contre les virus classiques et les nouvelles menaces telles que les logiciels malveillants, les chevaux de Troie, les rootkits, etc. Sa protection active avancée offre une protection en temps réel, qui est un élément clé de tout programme antivirus ou antimalware. Et Vipre s'en sort admirablement. L'antivirus fonctionne exceptionnellement bien dans les tests de détection de virus indépendants d'AV-Comparatives. Il a identifié 96.8 % des menaces lors de la dernière session de test, avec seulement quatre faux positifs. En d'autres termes, Vipre a une très bonne probabilité d'identifier un danger avant qu'il n'affecte votre appareil.

Une analyse complète, une analyse rapide ou une analyse sur mesure sont toutes les options de ce logiciel. De plus, même si vous pouvez afficher l'historique des analyses terminées, vous ne pouvez pas voir la durée de chaque analyse. Les analyses elles-mêmes sont tout à fait adaptables. Vous pouvez, par exemple, analyser des disques externes, restreindre les analyses d'applications spécifiques et demander à Vipre d'effectuer une analyse de deuxième couche si l'analyse rapide détecte un danger.

La fonction de protection des e-mails de Vipre est pratique pour les utilisateurs d'Outlook. Vous pouvez ajouter manuellement les adresses e-mail que vous souhaitez marquer comme spam. Les e-mails entrants sont également analysés à la recherche de virus et les risques sont instantanément mis en quarantaine. Si vous souhaitez que l'application détecte automatiquement les e-mails douteux susceptibles d'essayer de vous voler des informations personnelles, maintenez l'option anti-hameçonnage activée.

La fonction Secure File Eraser vous permet de supprimer tous les fichiers indésirables de votre PC. Faites simplement un clic droit sur le dossier ou le fichier que vous souhaitez supprimer et sélectionnez l'option appropriée dans le menu.

Pour protéger votre organisation contre la fraude, ne renoncez pas à un processus d'intégration transparent et sans friction. La solide analyse de l'empreinte numérique de SEON vous permet d'identifier rapidement les personnes à haut risque, d'empêcher les prises de contrôle de compte et d'offrir une expérience client cohérente tout en restant conforme. Vous pouvez créer un profil utilisateur complet pour garantir que les taux de rétrofacturation, les fraudes amicales et les prises de contrôle de compte sont tous minimisés en temps réel. SEON cherche à rendre la détection des fraudes plus accessible à toutes les entreprises Internet. Ils utilisent l'intelligence artificielle et machine learning pour rendre la protection contre la fraude accessible à toutes les organisations et difficile à vaincre pour les criminels.

Avec deux solutions principales, les produits de SEON sont développés autour de deux objectifs fondamentaux : fournir une prévention efficace des risques et donner aux organisations le choix de la manière dont elles combattent la fraude. L'outil d'intelligence SEON est un service d'enrichissement de données qui rassemble des points de données sociaux ouverts sur l'empreinte numérique d'un client. Pour accélérer les révisions manuelles et le processus de gestion des risques, il peut être utilisé comme un plug-in Chrome en un clic ou via une API.

La principale solution de bout en bout est la SEON Sense Platform. Il est utilisé pour analyser le comportement en ligne des utilisateurs à l'aide de règles de vitesse, d'une configuration logicielle et matérielle à l'aide de l'empreinte digitale de l'appareil, et pour améliorer les données en temps réel à l'aide de l'analyse des e-mails, du téléphone et de l'adresse IP, ainsi que du profilage des médias sociaux. Les données sont envoyées dans un système automatisé basé sur l'apprentissage automatique qui utilise une évaluation prédictive des risques pour automatiser la prise de décision et rationaliser les évaluations manuelles. Accessible via une API ou une interface graphique avec des capacités complètes d'administration d'équipe.

REVE Antivirus est un programme de sécurité informatique pour les particuliers et les entreprises qui protège contre les virus, les logiciels espions et autres logiciels malveillants. Il comprend l'anti-rootkit, l'anti-spam, la prévention du vol de données et le contrôle parental avec notification en direct. Plus précisément, REVE Antivirus pour Android est une application de sécurité et de confidentialité. Il dispose à la fois de capacités de numérisation de supports internes et externes, ainsi que de capacités étendues de verrouillage à distance. L'analyseur de téléphone, qui analyse à la fois les applications et les répertoires de stockage externes, l'analyseur d'applications en cours d'exécution et une analyse personnalisée sont les trois modes d'analyse disponibles dans REVE.

Le scanner de téléphone par défaut prend son temps lorsqu'il s'agit d'examiner votre téléphone. REVE a le type de nombreuses fonctionnalités de numérisation approfondies. REVE permet aux utilisateurs de vérifier manuellement les mises à jour des définitions de virus et d'établir une période de vérification automatisée des mises à jour toutes les douze heures, tous les jours ou tous les deux jours.

Le tableau de bord Web de REVE permet aux clients de localiser, de verrouiller et d'effacer à distance leurs appareils à l'aide du module de sécurité antivol. Les alarmes peuvent également être déclenchées à distance pour dissuader les cambrioleurs. Les utilisateurs peuvent utiliser l'interface Web pour gérer de nombreux appareils REVE ou désigner un numéro de confiance pour envoyer des messages texte codés afin d'activer la fonctionnalité de verrouillage. L'application propose également un outil d'évaluation de la confidentialité qui évalue chaque application en fonction du nombre d'autorisations demandées et attribue une note de risque globale à votre appareil. Une liste des droits accordés à chaque application s'affiche lorsque vous cliquez dessus.

Le bouton de contrôle parental de l'application est conçu pour fournir à l'utilisateur un contrôle administratif sur d'autres appareils connectés à REVE.

Les nombreuses fonctionnalités de Iolo System Mechanic vous permettent de nettoyer un PC lent, d'effacer des données en toute sécurité et d'exécuter d'autres activités système liées à l'ordinateur. Lorsque les performances d'un PC s'effondrent, c'est irritant, mais cela n'implique pas que vous deviez acheter une nouvelle machine. En quelques clics, un logiciel de mise au point comme Iolo System Mechanic peut remettre votre système en état.

Iolo System Mechanic améliore l'efficacité de votre ordinateur en défragmentant le disque dur, en éliminant les fichiers inutiles, en modifiant l'utilisation du processeur et de la RAM en temps réel et en effectuant d'autres opérations d'amélioration de l'ordinateur. De plus, l'édition actuelle améliore certaines fonctions de longue date tout en introduisant une nouvelle interface attrayante.

La dernière version de Iolo System Mechanic présente un nouveau style simplifié qui permet de trouver les nombreuses fonctionnalités de l'application plus facilement que jamais. Le volet gauche de l'interface comporte des sous-catégories de mise au point spécifiques, telles qu'ActiveCare (surveillance et nettoyage du système en temps réel) et LiveBoost (optimise les performances du processeur, de la RAM et du disque dur). De plus, des bulles de discussion utiles apparaissent pour expliquer les problèmes typiques du PC ainsi que les nombreuses fonctionnalités des outils. Des outils individuels peuvent être activés ou une mise au point en un clic peut être lancée.

Après avoir exécuté Iolo System Mechanic, le tableau de bord apparaît par défaut. Si Iolo trouve un problème, le bouton Réparer maintenant s'affiche ici. Lorsque vous cliquez sur l'icône, Iolo lance les outils de nettoyage du système appropriés pour supprimer les fichiers inutiles, les applications indésirables et d'autres problèmes.

Dans Darktrace, l'apprentissage automatique et les mathématiques probabilistes ont été utilisés pour créer un système de cyberprotection à configuration automatique. Pour les applications de détection des menaces, de gestion des réponses et de suivi des incidents pour les entreprises de toutes tailles, il s'agit d'un excellent outil en tant qu'outil de cybersécurité IA.

Darktrace a été la première entreprise à concevoir un système d'IA pour la cybersécurité, après avoir été fondée en 2013 par des mathématiciens de l'Université de Cambridge. Il est vite devenu évident que le système pouvait détecter un large éventail de menaces à un stade précoce, y compris les agressions internes, les vulnérabilités latentes, les menaces basées sur le cloud et même l'espionnage parrainé par l'État.

Le leadership de Darktrace en matière d'IA a été renforcé en 2016 avec la sortie de Darktrace Antigena, la toute première technologie de réaction autonome. L'Enterprise Immune System a pu réagir aux cyber-attaques en cours de manière très précise grâce à cette invention, offrant aux professionnels de la sécurité le temps dont ils avaient cruellement besoin pour rattraper leur retard. Lorsque l'assaut du rançongiciel WannaCry a touché des centaines d'entreprises en 2017, Darktrace Antigena a réagi en quelques secondes, sauvant les réseaux clients d'un dommage irréversible.

Darktrace est un leader mondial de la cyber IA autonome et fournit une variété d'outils utiles pour fournir une large gamme d'excellentes assistances et une sécurité supérieure contre les menaces. Darktrace s'intègre à une variété de plates-formes de premier plan, notamment Microsoft 365, Azure, AWS et autres.

IBM Security QRadar aide les équipes de sécurité à détecter, comprendre et hiérarchiser les menaces les plus importantes pour l'entreprise. Le système collecte des données à partir d'actifs, de clouds, de réseaux, de terminaux et d'utilisateurs, les met en corrélation avec des informations sur les vulnérabilités et les menaces et utilise des analyses avancées pour identifier et surveiller les menaces les plus importantes tout au long de leur parcours dans la chaîne de destruction.

Une fois qu'une menace sérieuse a été détectée, les enquêtes basées sur l'IA donnent aux entreprises des informations immédiates et intelligentes sur la cause sous-jacente et la portée de l'attaque, leur permettant de mettre à niveau leurs analystes de sécurité de première ligne, d'accélérer les procédures d'opérations de sécurité et de réduire l'impact de l'incident. La gestion d'un nombre croissant d'applications cloud nécessite une stratégie ouverte et liée.

Pour une stratégie XDR complète, QRadar vous permet de combiner votre EDR, SIEM, NDR, SOAR et Threat Intelligence tout en laissant les données en place. En utilisant IBM et des connexions tierces ouvertes, vous pouvez connecter vos outils existants et automatiser votre SOC.

Balbix utilise une intelligence artificielle spécialisée pour évaluer la surface d'attaque de l'entreprise et fournir une perspective 100 fois plus précise du risque de violation. Les vulnérabilités et autres éléments à risque sont continuellement identifiés et hiérarchisés par la plate-forme, qui les répartit ensuite pour une correction automatisée et supervisée.

Balbix vous aide à minimiser les cyber-risques de 95 % tout en doublant l'efficacité de votre personnel de sécurité. La majorité des violations de données se produisent à la suite de failles de sécurité connues qui sont négligées et non corrigées. Les équipes de sécurité tentent d'identifier et de résoudre les vulnérabilités, mais elles sont incapables de suivre.

Balbix analyse régulièrement jusqu'à plusieurs centaines de milliards de données variant dans le temps de votre réseau pour évaluer correctement le risque de violation.

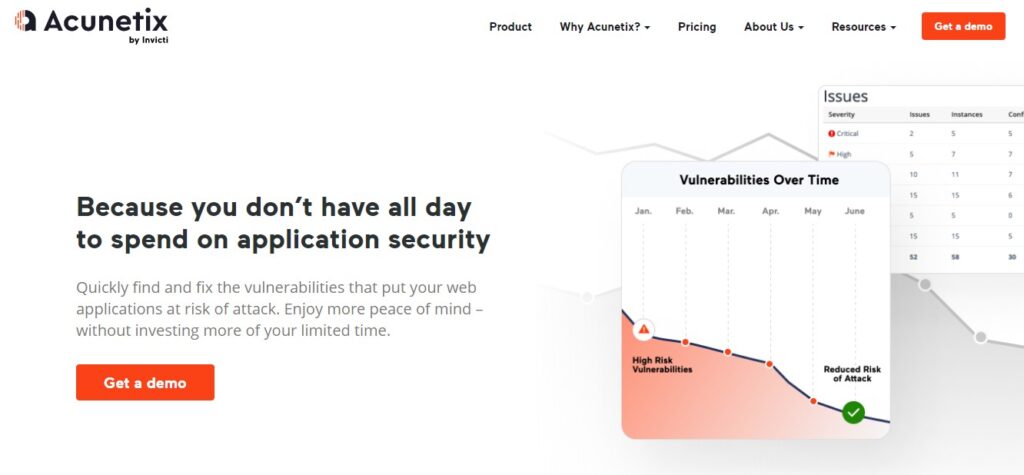

Acunetix (d'Invicti) est une plate-forme de test de sécurité des applications automatisée qui permet aux petites équipes de sécurité de prendre en charge les grands problèmes de sécurité des applications. Acunetix aide les entreprises à réduire les risques dans toutes sortes d'applications en ligne grâce à une analyse rapide, des résultats complets et une automatisation intelligente.

Les équipes de sécurité peuvent utiliser Acunetix pour travailler de manière plus fluide avec les développeurs et gagner du temps et de l'argent en automatisant les procédures de sécurité fastidieuses. Cela peut garantir que chaque application en ligne a été entièrement analysée. Ainsi, il est possible de faire de la sécurité des applications Web une priorité plutôt qu'une réflexion après coup.

L'exploration du site, l'analyse, l'identification des menaces, les tests d'injection SQL, l'analyse du réseau et les tests en sont toutes des fonctions importantes. Son scanner de vulnérabilité utilise les approches de la boîte noire et de la boîte grise pour parcourir les logiciels open source et les applications personnalisées. Les utilisateurs peuvent tester les routeurs, les pare-feu et les commutateurs, ainsi que découvrir les erreurs de configuration, à l'aide du module de sécurité réseau.

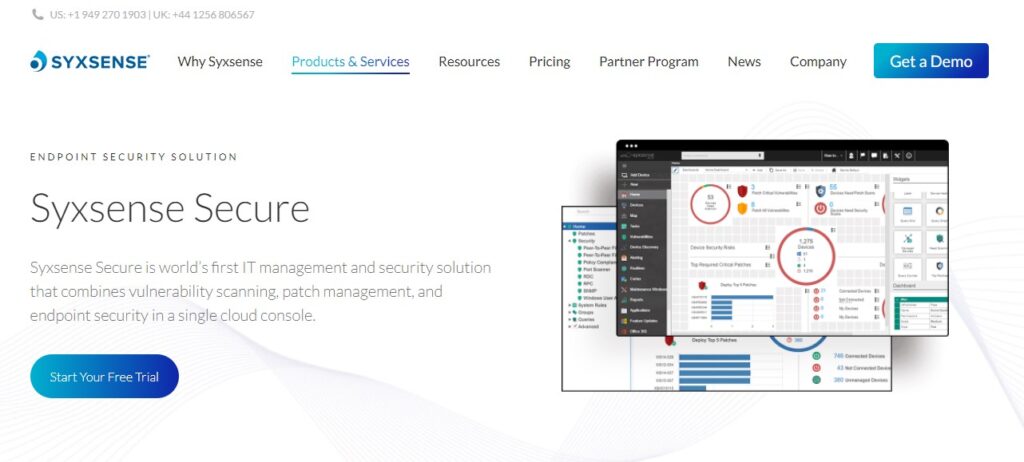

Syxsense maintient les ordinateurs de bureau, les ordinateurs portables, les serveurs et les utilisateurs distants à jour avec les derniers correctifs de sécurité et mises à niveau logicielles de Microsoft, des mises à jour de fonctionnalités de Windows 10, de macOS, de Linux et de fournisseurs tiers, notamment Adobe, Java et Chrome. Corrigez également les machines virtuelles, les systèmes d'exploitation hérités et les appareils IoT ! Commandes de correctifs telles que Critical, Top 10 Windows, etc.

C'est ce qu'il y a de mieux pour les professionnels de l'informatique et les organisations. Syxsense intègre tous les outils nécessaires pour maintenir les terminaux à jour (gestion des correctifs), permettre la gestion à distance des terminaux (gestion des périphériques) et détecter et corriger les vulnérabilités de sécurité à partir d'une console unique, alors que la plupart des solutions de terminaux nécessitent plusieurs outils, agents et des consoles pour faire face à ces menaces combinées.

Il est construit sur la plate-forme d'automatisation des flux de travail Syxsense Cortex. Un éditeur facile à utiliser pour développer des processus de correction évite le besoin de scripts de correction étendus avec cette application.

Outils de cybersécurité IA Derniers mots

Cet article a présenté les meilleurs outils de cybersécurité IA que les entreprises et les organisations peuvent utiliser. Maintenant, vous êtes prêt à en profiter au maximum.

Patryk Miszczak